2019-08-26 17:41:54 来源:北国网

在可信计算领域,沈昌祥院士布道多年,并且在可信计算的理论与技术推广方面做了很大的贡献。可信计算可以确保网格计算系统的参与者返回的结果不是伪造的。这样大型模拟运算(例如天气系统模拟)不需要繁重的冗余运算来保证结果不被伪造,从而得到想要的(正确)结论。

就中国国内而言,中国的政府管理者对可信计算给予了极大的关注,对可信计算提供了相当大的经费支持。如中国国家密码管理委员会组织了可信密码模块的标准制定,并在其官方网站上提供了部分标准。中国科技部的863计划开展了可信计算技术的项目专题研究,自然基金委开展了“可信软件”的重大专项研究计划支持。

数字经济要发展更需要有保障

当人们都在高谈阔论数字经济为企业、为来社会带利好时,有谁会考虑数字经济的保障?不错,早在2016年10月21日美国的东海岸,就出现了一个名叫“物联网破坏者”(“Mirai”未来)的病毒,劫持网络摄像头,让上百万摄像头同时请求访问互联网,造成网络堵塞瘫痪。更有进一步攻击,升级为PDoS(永久拒绝服务攻击),清除设备里的所有文件。导致当时世界上最发达的地区发生了瘫痪面积最大(大半个美国)、时间最长(6个多小时)的分布式拒绝服务(DDoS)攻击。可见,在数字化带来便利的同时也带来了危害。贯穿整个数字化发展全局来看,数字经济要发展就更加需要有保障。

如何保障数字经济?尽管有法可依,但很少有人安全可信,很少有人关注网络安全法。《网络安全法》第十六条 国务院和省、自治区、直辖市人民政府应当统筹规划,加大投入,扶持重点网络安全技术产业和项目,支持网络安全技术的研究开发和应用,推广安全可信的网络产品和服务,保护网络技术知识产权,支持企业、研究机构和高等学校等参与国家网络安全技术创新项目。

在知识产权保护方面,《国家网络空间安全战略》提出的战略任务“夯实网络安全基础”,强调“尽快在核心技术上取得突破,加快安全可信的产品推广应用”。为此,国家的制度标准还出台了网络安全等级保护制度2.0标准,要求全面使用安全可信的产品和服务来保障关键基础设施安全,并将安全可信作为核心,来保障国家的网络安全。

“自主可控”并不安全

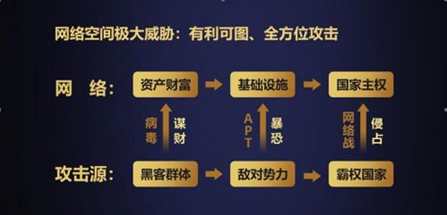

安全风险要评估,首先要弄清楚威胁来自何处,有多严重。目前,网络空间的威胁是极大的,更为严重的是打网络战。现在美国网络战已经步入常态化,委内瑞拉电网停电就是网络战的一种表现形式。比如,美国把网络武器布局到俄罗斯的电网里,如此大的威胁有没有办法对抗?这是个值得反思的问题。为什么现在网络空间安全是一级学科,这个话题也有争论。

“自主可控”并不安全,因为安全是科学问题。安全不是因为别人做的就不安全,自己做的就安全。所谓安全,是因为计算机科学以前犯了个“错误”,只讲计算输入,不讲安全防护。这就相当于人生了个没有免疫系统功能的残疾孩子。因此,建立免疫系统就变得尤为重要。人体要健康,必须得有免疫系统。以前,没有免疫系统的IT设备系统,像人一样只能生活在无菌状态下进行病毒查杀,没有免疫系统的“孩子”抗灾能力太差,门关起来小心翼翼也会吓着孩子。同样,防火墙也是如此。曾经的防火墙、病毒查杀、入侵检测,传统“老三样”组合,已是过去式,解决不了当下问题。

冯诺伊曼架构,就是一个典型的没有防护部件,天生没有免疫力的“孩子”,由此也引出构建信息系统无安全服务的问题。设计IT系统不能穷尽所有逻辑组合,必定存在逻辑不全的缺陷。利用缺陷挖掘漏洞进行攻击是网络安全永远的命题。在设计IT系统之初一定要设计主动免疫安全目标,确保为完成计算任务的逻辑组合不被篡改和破坏,实现正确计算。

因此《网络安全法》要求推广安全可信网络产品和服务,这是非常科学的。安全可信就是要解决以前计算机科学的缺失:“只讲计算输入,没有讲防止人为自然灾害的破坏与攻陷。”安全可信就是要完善既有正面的工作,又要有防护反面攻防的能力,这样才是科学的。因此,以前计算机IT设备不能那么做,只考虑如何计算如何聪明,脑子是好使了,可身体却没有免疫能力。所以,要弥补体系结构的缺失,就要做到一边计算,一边防护,使得计算结果总是能达到预期的目的,这是安全的目标,这也是可信计算的模式,意义非常重大。

2017年5月12日,中国“一带一路”峰会召开的前一天,出现了勒索病毒,一天时间席卷了150个国家。但是,中国自己主动免疫的可信计算机顶住了这次袭击。当前,中央电视台播出的42个频道节目,面向全球提供中、英、西、法、俄、阿等语言电视节目,在不能与互联网物理隔离的环境下,建立了可信、可控、可管的网络制播环境,经受住了“永恒之蓝”勒索病毒攻击的考验,胜利完成了“一带一路”世界峰会的保障任务。未来,中国的可信计算创新,一定能与时代同行。

开启可信计算3.0

计算机网络的办公环境,一定要安全可信。计算环境要有“警卫室”,即可信边界;有“保卫部”,在网络信息系统里必须有资源安全管理平台;软件安全要有“保密室”,即安全策略管理平台,非授权者重要信息拿不到,即便是拿到了以后,窃取保密信息你看不懂;最后要有“审计”,就是摄像头,保留证据。

中国可信计算源于1992年立项研制的可信计算综合安全防护系统(智能安全卡),于1995年2月底通过测评和鉴定。经过长期军民融合攻关应用,形成了自主创新安全可信体系,开启了可信计算3.0时代。

从可信计算3.0中长期技术发展规划来看,以发展高可信网络为重点,开发网络安全技术及相关产品,建立网络安全技术保障体系已经明确。安全可信要做到无法被篡改,就要从法律战略,等级保护制度要求加快推进,既有科学合理的道理,也有长期实践验证的可信性保障。

《国家中长期科学技术发展(2006-2020年)》明确提出“以发展高可信网络为重点,开发网络安全技术及相关产品,建立网络安全技术保障体系”。经过长时间的创新攻关,形成了完整的可信计算3.0产品链,可以方便地通过可信网络支撑平台把现有设备升级为可信计算机系统,而应用系统不用改动,便于新老设备融为一体,构成全系统安全可信。广泛应用于国家重要信息系统,如:增值税防伪、彩票防伪、二代居民身份证安全系统、中央电视台制播系统、电网调度系统等关键信息基础设施安全保障,已成为国家法律、战略、等级保护制度要求,加快推广应用。

在构建安全可信的国家电网电力调度系统过程中,发改委14号令决定以可信计算架构实现等级保护四级。电力可信计算密码平台,目前已在三十四个省级以上调度控制中心使用,覆盖上千套地级以上电网调度控制系统,涉及十几万个节点,约四万座变电站和一万座发电厂,有效抵御各种网络恶意攻击,确保电力调度系统安全运行。

网络安全等级保护

从法律层面来看,网络安全等级保护新标准特点有三:

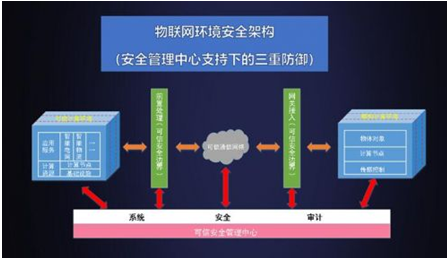

第一,基本要求、测评要求和技术要求框架统一,安全管理中心支持下的三重防护结构框架;

第二,通用安全要求+新型应用安全扩展要求,将云计算、移动互联、物联网、工业控制等列入标准规范;

第三,把基于可信根的可信验证列入各级别和各环节的主要功能要求。

建设安全可信的物联网系统,各种新型的社会体系,等级保护的标准,把复杂问题简单化,这就是等级保护。物联网的安全标准环境,安全管理中心支持下的三重防御体系,通过网络传输,然后到后台智能处理,智能计算,构成一个完整的,符合等级保护要求的框架。等级保护按照安全可信,不仅是构建网络空间的保障设备,更是构建网络强国所需要的保障体系。

院士简介:

沈昌祥,浙江奉化人,中国工程院院士,1965年毕业于浙江大学应用数学专业,从事计算机信息系统、密码工程、信息安全体系结构、系统软件安全(安全操作系统、安全数据库等)、网络安全等方面的研究工作。先后完成了重大科研项目二十多项,取得了一系列重要成果,曾获国家科技进步一等奖2项、二等奖2项、三等奖3项,军队科技进步奖十多项。这些成果在信息处理和安全技术上有重大创造性,多项达到世界先进水平,在全国全军广泛应用,取得十分显著效益,使我国信息安全保密方面取得突破性进展。 在网络安全领域科技创新、咨询论证和学科专业建设、人才培养等方面做出了杰出贡献。

1988年被授予“海军模范科技工作者”荣誉称号,曾当选为七届全国人大代表,1995年5月当选为中国工程院院士,1996年获军队首届专业技术重大贡献奖,2002年荣获国家第四届"光华工程科技奖",2016年获首届中国网络安全杰出人才奖。

目前担任国家信息化专家咨询委员会委员,国家三网融合专家组成员,国家集成电路产业发展咨询委员会委员,国家保密战略专家咨询委员会主任委员,国家信息安全等级保护专家委员会主任委员,国家密码管理委员会办公室顾问,公安部特聘专家和“金盾工程”首席顾问。曾任首届教育部信息安全类教育指导委员会主任,还担任北京大学、清华大学、国防科技大学、浙江大学、中科院研究生院、上海交通大学等多所著名高校的博士生导师或特聘教授。

免责声明:本网站(http://www.ciotimes.com/)内容主要来自原创、合作媒体供稿和第三方投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。

本网站刊载的所有内容(包括但不仅限文字、图片、LOGO、音频、视频、软件、程序等)版权归原作者所有。任何单位或个人认为本网站中的内容可能涉嫌侵犯其知识产权或存在不实内容时,请及时通知本站,予以删除。