2010-11-03 17:39:00 来源:赛迪网

近期,有一种恶意篡改DOC的病毒。此类病毒会篡改用户电脑后缀名为doc的word文档的DOC头,同时隐藏原始doc文件,并且创建一个同名的exe来启动被篡改以后的doc文档。这个exe会在内存中修复doc头,因此使用这个exe文件加载的doc文档可以正常显示内容。

一旦病毒体被安全软件查杀,此时用户打开doc文档会发现是乱码,当然可以正常显示出来的内容是“邹小朋爱邹琪”——看上去像是一个男人喜欢一个女人的样子。

安全专家拿到病毒样本,进行了深入解析,这个病毒样本是一个名为“增电源标识8.30.doc”的word文档。

1、病毒简介

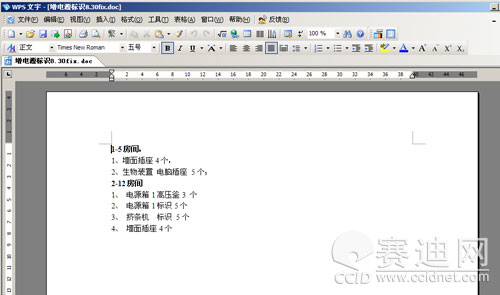

使用word打开“增电源标识8.30.doc”文档,显示的是乱码,只有使用“增电源标识8.30.exe”打开才能正常显示内容。

(1)增电源标识8.30.exe

doc文档加载器,图标是doc的默认图标,会释放灰鸽子等其他病毒木马。

(2)增电源标识8.30.doc

被恶意篡改过的doc文档,用户机子上应该是被隐藏,需要显示隐藏文件才能查看到。

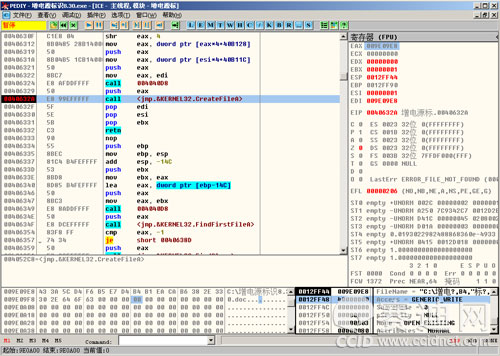

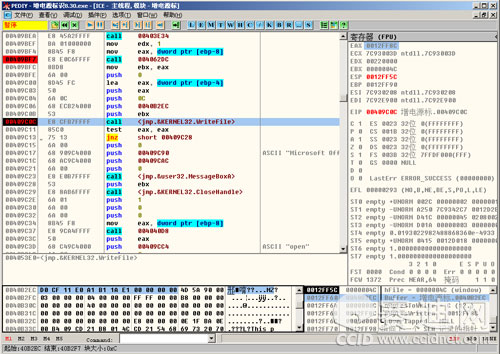

2、增电源标识8.30.exe doc文档相关的行为

(1)获取doc文档的完整路径并且以可写的方式打开,比如C:增电源标识8.30.doc。

(2)将正确的DOC的头数据“D0CF11E0A1B11AE100000000”写入到C:增电源标识8.30.doc中(内存中的doc文件,硬盘里面的数据没有被修改的)。

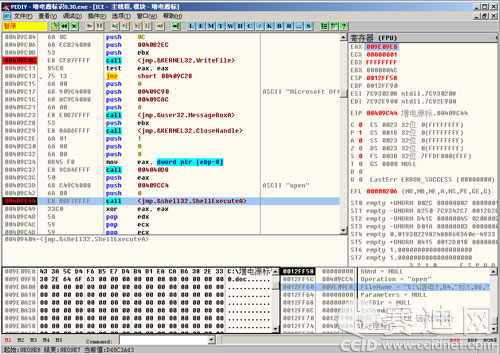

(3)调用ShellExecuteA打开当前的doc文档

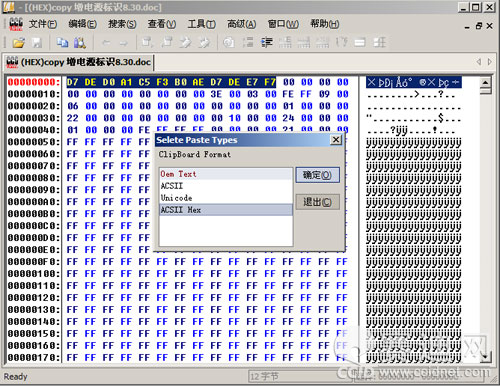

3、使用16进制编辑工具c32asm修复被篡改的doc文档(其他的16进制编辑工具也可以)。

(1)用c32asm打开被篡改的doc文档,选择doc文档的前12个字节的数据,复制引号内的数据“D0CF11E0A1B11AE100000000”替换原先的数据:选择编辑-特殊粘帖-ACSSII Hex。

(2)修复后的文档,貌似应该正常吧。

免责声明:本网站(http://www.ciotimes.com/)内容主要来自原创、合作媒体供稿和第三方投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。

本网站刊载的所有内容(包括但不仅限文字、图片、LOGO、音频、视频、软件、程序等)版权归原作者所有。任何单位或个人认为本网站中的内容可能涉嫌侵犯其知识产权或存在不实内容时,请及时通知本站,予以删除。