2010-11-15 13:41:00 来源:赛迪网

日前,一种新型网银大盗又开始横行阿里旺旺等网购工具。AVG中国区实验室对其关键行为的分析:

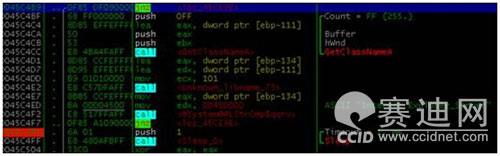

1.枚举windows窗口,通过检查窗口类名是否匹配“Internet Explorer_Server”来查找IE浏览器

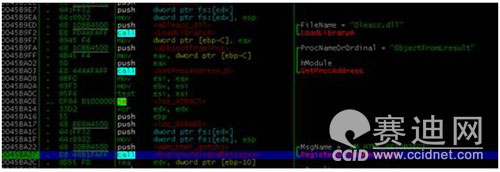

2.找到IE浏览器之后,从Oleacc.dll中获得ObjectFromLresult函数,然后注册一个WM_HTML_GETOBJECT消息,该消息用来获得网页中星号密码框中的密码

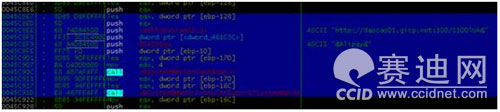

3.注册消息后,该病毒会循环判断当前网页地址中是否包含如下地址:

•hxxps://cashier.alipay.com/home/error.htm?errorCode=SYSTE

•hxxps://cashier.alipay.com/standard/result/rnPaymentResul

•hxxps://b2c.icbc.com.cn/servlet/ICBCINBSEBusinessServlet

•netpay.cmbchina.com/netpayment/BaseHxxp.d

•hxxps://ibsbjstar.ccb.com.cn/app/ccbMain

•hxxps://ebspay.boc.cn/PGWPortal/RecvOrder.do

•hxxps://easyabc.95599.cn/b2c/NotCheckStatus/PaymentModeAct.ebf?TOKEN=

•hxxps://pbank.95559.com.cn/netpay/MerPayB2C

•hxxps://ebank.spdb.com.cn/payment/main

•hxxps://ebank.gdb.com.cn/payment/ent_payment.jsp

•hxxps://b2c.bank.ecitic.com/pec/e3rdplaceorder.do

•hxxps://www.cebbank.com/per/preEpayLogin.do

•hxxps://www.cib.com.cn/NetPayment.jsp

•hxxps://cmpay.10086.cn/OPRTPRGN/100115.dow?BAL_TYP=1&BNK_NO=

由上述网址可以看出,该病毒基本会检测目前流行的所有网银系统,甚至包含了10086的手机钱包网站。

找到上述网址之后,该病毒会通过RPC远程调用指令,获取用户的网银身份密码信息

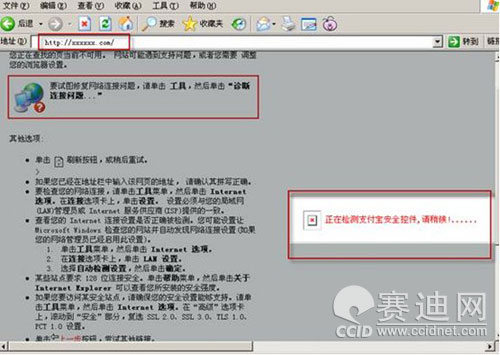

4.其中该病毒会对支付宝和10086手机钱包网站做特殊处理。

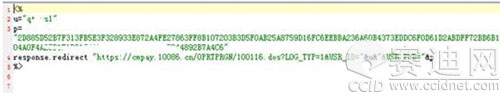

如果检测到用户正在登陆支付宝,该病毒会修改返回到客户端的支付宝html文本,让用户误以为支付宝安全失效:

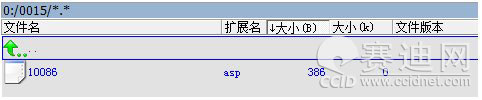

如果检测到10086手机钱包的网址,该病毒会在ftp服务端生成个asp文件,该asp文件的脚本内容为用户登陆手机钱包时提交用户名和密码post数据的URL。因为这样只要访问这个asp,就可以直接访问用户的手机钱包账户信息了:

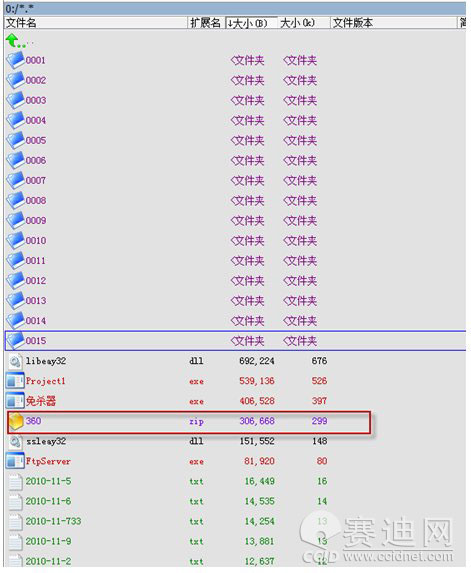

5.病毒收集到用户的网银账户信息之后,会把这些信息记录到ftp端。直到目前,该ftp仍然有效:

免责声明:本网站(http://www.ciotimes.com/)内容主要来自原创、合作媒体供稿和第三方投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。

本网站刊载的所有内容(包括但不仅限文字、图片、LOGO、音频、视频、软件、程序等)版权归原作者所有。任何单位或个人认为本网站中的内容可能涉嫌侵犯其知识产权或存在不实内容时,请及时通知本站,予以删除。