2010-12-17 20:43:35 来源:赛迪网

近日AV终结者病毒再次死灰复燃,新的AV终结者病毒变种开始在网络上流窜。下面就是AV终结者病毒最新变种的简单分析报告。

一、行为概述

1.病毒母体运行后会最终会在system32 下释放随机名的.dat 文件,如:svwksxcf.dat。

2.添加注册表项,让病毒dll自动注入到进程中。

3.创建C:windowssystem32cug.dll,并从svwksxcf.dat中读取数据进行写入。

4.移动自身到临时文件夹下,并对移动前和移动后的文件路径添加重启后删除操作

二、详细

病毒注入到不同的系统进程执行各自任务。

1.EXPLORER.EXE 中的过程

首先删除注册表项:softwaremicrosoftwindowsntcurrentversiondrivers32wavemapper

会导致flash播放的文件没有声音,包括各大视频共享网站如youku等。

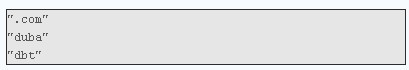

阻止并删除敏感文件运行枚举所有进程(EnumProcesses)判断路径中是否包含下列字符串之一:

如果有,则用TerminateProcess 尝试结束目标进程,然后首先直接用DeleteFileA删除该文件。如果删除失败(以独占方式运行),则移动当前文件到临时文件夹并添加重启删除。

创建以"__"为前缀的随机文件名,并连接成路径

"C:Docume~1ADMINI~1LOCALS~1Tmp\__31.tmp"

移动目标进程文件到

"C:Docume~1ADMINI~1LOCALS~1Tmp\__31.tmp"

设置目标文件重启后删除,设置"C:Docume~1ADMINI~1LOCALS~1Tmp\__31.tmp"重启后删除,重写自加载项。

2.其他进程中的表现行为

在进程启动时会执行病毒模块(cug.dll)中的检测过程,如果发现当前正在启动的进程是“敏感进程”,则清除该进程文件,并退出进程。方法如下:

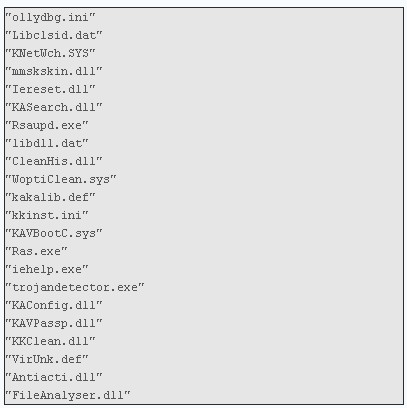

2.1 首先检测进程的当前路径下,是否存在“敏感文件”。

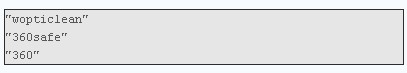

2.2 检测进程的路径中是否包含“敏感字符串”。

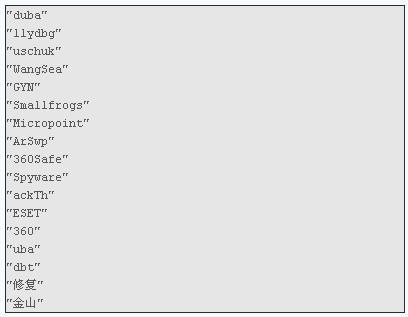

2.3 在进程文件的版本信息中搜索“敏感字符串”。

如果以上条件之一成立则:

首先尝试直接删除该文件,如果删除失败(如以独占方式运行),则尝试移动和设置重启删除。

创建以"__"为前缀的随机文件名,并连接成路径

"C:Docume~1ADMINI~1LOCALS~1Tmp\__1C.tmp"

移动目标进程文件到

"C:Docume~1ADMINI~1LOCALS~1Tmp\__1C.tmp"

设置目标文件重启后删除,设置"C:Docume~1ADMINI~1LOCALS~1Tmp\__1C.tmp"重启后删除。

免责声明:本网站(http://www.ciotimes.com/)内容主要来自原创、合作媒体供稿和第三方投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。

本网站刊载的所有内容(包括但不仅限文字、图片、LOGO、音频、视频、软件、程序等)版权归原作者所有。任何单位或个人认为本网站中的内容可能涉嫌侵犯其知识产权或存在不实内容时,请及时通知本站,予以删除。