2011-03-15 16:49:00 来源:赛迪网

通常我们把病毒和杀毒软件联系在一起,无非是某病毒有没有被杀毒软件杀掉,或者是某病毒有终止杀毒软件的行为等等,这些都是“对抗”的案例;而如果说一个病毒会“利用”杀毒软件来“干坏事”,你会不会觉得很新奇?AVG中国病毒实验室近日发现一种StartPage(篡改主页)病毒,会利用国内某知名杀毒软件来达到自己的目的。

该知名安全厂商出品的一款优秀的网页浏览安全辅助软件,具有“IE反修改主页”和“页面重定向”等功能。而这两点正好被这个病毒利用了。

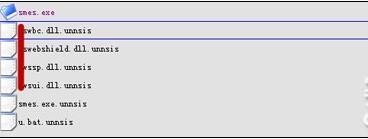

该病毒会捆绑该安全辅助软件的以下组件:

通过查看数字签名,我们可以看到这些文件确实来自于该安全辅助软件:

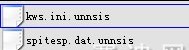

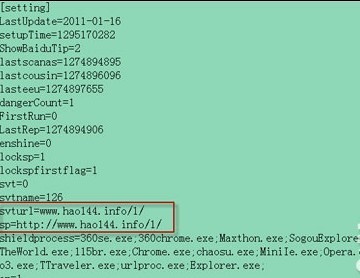

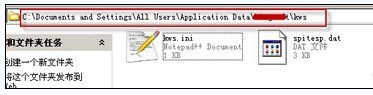

这些该安全辅助软件的库文件被病毒用来锁定IE主页,和重定向一些URL。这些URL地址被保存在病毒释放的一个配置文件里:

Kws.ini里保存了被锁定的主页地址:

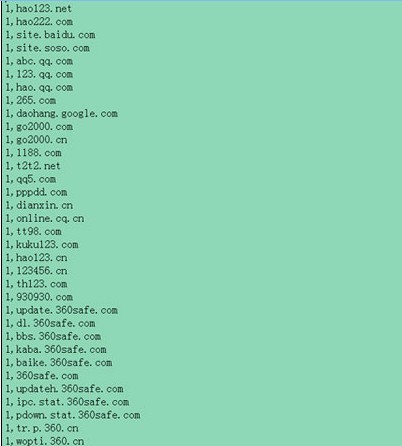

Spitesp.dat里保存了被重定向的URL(即访问这些URL时,都会被重定向到主页):

通过截取中的部分URL,我们不难发现,该病毒会阻止用户访问国内一些著名的互联网网站。

那么这个病毒是怎么利用该安全辅助软件达到目的的呢?

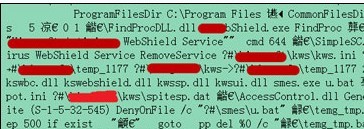

该病毒是一个NSIS安装包,以下脚本是AVG智能引擎从该病毒中反编译出来的安装脚本。

首先,我们可以看出,该病毒首先会查找某安全软件的进程,如果存在,表示用户已安装了该安全辅助软件,然后病毒会停止并卸载该安全辅助软件的服务。

接下来病毒会把该安全辅助软件的组件释放到以下目录:

然后将锁定主页和重定向URL的配置文件释放到以下目录,因为该安全辅助软件会从以下地方读取配置:

最后,病毒通过一个批处理来调用该安全辅助软件的组件,即安装并启动该安全辅助软件的服务:

至此,病毒已经完成了利用该安全辅助软件来锁定和重定向其他网页为一个恶意的网址了。

该安全辅助软件固然强大,但是如果被病毒恶意利用,反倒会破坏用户的利益。如果您在浏览网页时,发现输入某个熟悉的网址却被重定向到一个没见过的网页时,请您留意是不是您的该安全辅助软件被病毒恶意利用了。

免责声明:本网站(http://www.ciotimes.com/)内容主要来自原创、合作媒体供稿和第三方投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。

本网站刊载的所有内容(包括但不仅限文字、图片、LOGO、音频、视频、软件、程序等)版权归原作者所有。任何单位或个人认为本网站中的内容可能涉嫌侵犯其知识产权或存在不实内容时,请及时通知本站,予以删除。