2013-07-05 09:34:11 来源:互联网

移动安全公司 Bluebox 今天宣布发现了 Android 系统的一个特大漏洞,涉及到过去 4 年间发布的 Android 设备(目前全球约有 9 亿台 Android 设备)。该漏洞可令黑客读取用户数据、获取密码,并控制手机的任何功能,包括发送短信、拨打电话或打开摄像头等。

Bluebox CTO Jeff Forristal 在博客中说,木马可以读取设备上任意手机应用的数据(电子邮件、短信、文档等),获取保存在手机上的所有账号和密码,接管并控制手机的正常功能。

Bluebox 称漏洞归咎于对不同的 Android 应用的许可和验证方式的“差异”,黑客可在不改变应用密钥签名的情况下篡改 APK(安装包)代码,这意味着任何看似合法安全的应用均有可能内嵌有恶意代码。Forristal 称今年 2 月已将这个 bug 披露给 Google,同时他将会在Black Hat USA 2013上披露这个漏洞的具体细节。

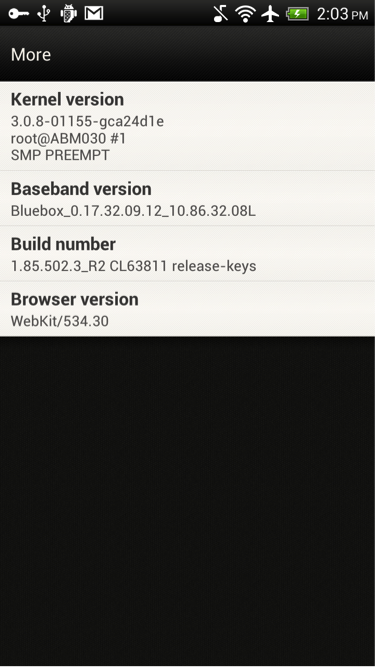

上图是被感染的设备制造商应用,应用可完全访问设备任何功能。图中基带版本(Baseband version)已被改为“bluebox”

但问题是由于 Android 的碎片化以及 Android 设备制造商和移动运营商不是很经常进行更新,许多 Android 设备并没有运行最新版的 Android 系统,而且用户不能自行更新。所以众多 Android 设备存在大面积感染的可能。

亚洲情况可能尤其严重,因为该地区有 500 多个独立的 Android 应用商店,这些应用商店很少或没有对应用上架进行鉴权验证的过程。

Bluebox 说,无法确认自己设备更新状态的用户必须加倍小心,同时要确保验证安装应用的发行商是否合法安全。此外,只从 Google Play 安装应用也是一个好的规避风险的办法,因为至少 Google 还是有一定的能力来验证应用的。

免责声明:本网站(http://www.ciotimes.com/)内容主要来自原创、合作媒体供稿和第三方投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。

本网站刊载的所有内容(包括但不仅限文字、图片、LOGO、音频、视频、软件、程序等)版权归原作者所有。任何单位或个人认为本网站中的内容可能涉嫌侵犯其知识产权或存在不实内容时,请及时通知本站,予以删除。