网络安全的算法分析师用例子阐述RSA的算法关系

网络安全的算法分析师用例子阐述RSA的算法关系

2011-11-28 11:36:13 来源:eNet硅谷动力 抢沙发

抢沙发

2011-11-28 11:36:13 来源:eNet硅谷动力

摘要:一位从事网络安全的算法分析师正在黑板前讲述一个算法,他想举个例子阐明A与B两个对象在算法中的关系。

关键词:

网络安全

RSA

一位从事网络安全的算法分析师正在黑板前讲述一个算法,他想举个例子阐明A与B两个对象在算法中的关系,

可是,就这样用单一的字母来表述太抽象了,能不能为它们起个人类的名字呢?“Alice”与“Bob”就这样诞生了,我们在密码学教材中开始了与Alice和Bob几十年的奇妙旅程。

不久前,以“Alice与Bob的奇妙冒险”为主题的2011年

RSA中国大会在北京闭幕,本次大会是RSA国际论坛自1991年举办以来的第20周年纪念。而正是若干年前,RSA中的“R”——Ron Rivest给数据传输中发起和接收信息的两端对象起名为Alice和Bob,信息安全最基础的学科——密码学就围绕着Alice和Bob的二人世界开始了永不停歇的研究,他们二人在信息世界中的冒险也持续到了今日。

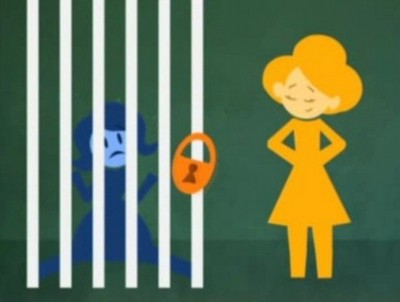

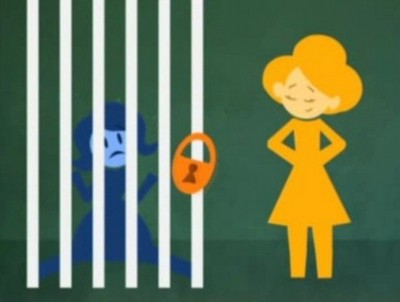

一个最常被列举出来的例子是,Alice在网络中向Bob示爱,如果数据传输的环境很安全,Bob就会顺利收到Alice的求爱宣言,可是网络中有一个邪恶的Eve做为中间人,经常做一些窃听、干扰、伪造的事情,这样Alice和Bob的爱情就不是那么顺利了,在二人通信的时候必须有合适的算法来保证他们能够绕过邪恶的Eve,于是我们看到RSA算法对Alice发送出去的数据进行加密,同时又能够验证Bob的身份,最后邪恶的Eve女王就这样被打败了。

事实上,在任何的信息世界里都会存在Alice和Bob,同样在网络准入控制的世界里,Alice和Bob的爱情历险亦是永恒不息。Alice是一台十分仰慕服务器Bob的终端,她每天都需要和Bob通信,这甚至成了她的工作。但是邪恶的Eve必须扮演摧毁他们爱情的角色,首先她想到伪造Alice的身份进入到通信环境中,发送大量与Bob分手的假信息(非法访问服务器),达到最终摧毁Bob的目的。这时,网络准入控制实施了信息的身份验证,Bob向Eve询问了几个常见的问题(身份验证),Eve由于答不上来,暴露了自己非法闯入者的身份,所以Bob很愤怒地拒绝了从邪恶Eve发送过来的数据(拒绝非法访问服务器),这样就保证了在网络中传递的都是Alice和Bob之间的数据,Bob很清楚地知道自己每天都在和真正的恋人对话,Eve的第一次诡计失败了。

但是就像我们在所有拯救地球的类型片中看到的那样,邪恶势力是不会轻易放弃的,所以被Bob识破的Eve决定去攻击Alice(非授权终端访问其他终端),她在自己的实验室里研发出了arp病毒,这样Alice发给Bob的消息都被Eve拦截下来了,Alice被隔绝了和外界的所有联系,无助地成为了信息孤岛。

Eve的卑鄙行为触发了网络准入控制,arp欺骗之类的异常行为在信息传递环境中迅速得到了识别,于是Eve被及时地列入了网络接入的黑名单中(异常阻断),从此她再也不能出现在Alice和Bob之间的逻辑通信区域了,爱情的正义又一次得到了伸张。

阴魂不散的Eve又利用人际工程学偷偷潜入到了Alice的房间,趁着Alice换衣服的间隙,拼命地往她的衣服里面塞一些跳蚤(蠕虫)、窃听器(木马)、迷魂药(病毒)之类的玩意儿,于是我们可怜无辜的Alice在发送情书的时候就携带着一堆来历不明的小虫子和机关到了Bob手中。Bob实在是无法忍受整天被跳蚤叮咬了,他生了很严重的病,甚至无法给Alice写回信,而Eve则通过窃听器不断地从Alice发送的信息中探知到网络中的结构,Bob的位置,甚至快要获得Alice的身份密码了。网络准入控制此时要做的就是及时探测到Alice房间内的威胁并加以清除(安全评估和修复),为Alice和Bob搭建一个可靠的爱巢,保证数据来源的充分安全。

一个基本的网络准入控制体系就是像上文所描述的那样,扮演着Alice和Bob之间身份验证、异常阻断、通信环境安全评估与加固的各种角色,在Alice和Bob信息传递的背后,必定有着一个强大的网络准入控制体系在默默地支撑着正常终端和网络中重要服务器之间的数据通信。对比密码学中Alice和Bob做为算法的描述对象所热恋的三十多年,国内的网络准入控制做为一个行业才刚刚起步,只有少数厂商如杭州盈高科技真正将其上升到了一个安全学科的高度。

对于即将到来的2012,只要有需要传递信息的Alice与Bob,就必定有维系和保证信息传递的信息安全,也必定有支撑安全环境的网络准入控制。环境在变化,信息安全的方式也在变化,Alice与Bob的信息化爱情还会有什么奇妙的冒险呢?我们将拭目以待。

第三十八届CIO班招生

国际CIO认证培训

首席数据官(CDO)认证培训

第三十八届CIO班招生

国际CIO认证培训

首席数据官(CDO)认证培训

责编:kaifangli

免责声明:本网站(http://www.ciotimes.com/)内容主要来自原创、合作媒体供稿和第三方投稿,凡在本网站出现的信息,均仅供参考。本网站将尽力确保所提供信息的准确性及可靠性,但不保证有关资料的准确性及可靠性,读者在使用前请进一步核实,并对任何自主决定的行为负责。本网站对有关资料所引致的错误、不确或遗漏,概不负任何法律责任。

本网站刊载的所有内容(包括但不仅限文字、图片、LOGO、音频、视频、软件、程序等)版权归原作者所有。任何单位或个人认为本网站中的内容可能涉嫌侵犯其知识产权或存在不实内容时,请及时通知本站,予以删除。